今天小凯seo博客和朋友们分享的主题是关于Struts 2漏洞(CVE-2018-11776)远程代码执行漏洞-s2057的问题,主题内容来自百度百科和百度安全指数平台。Struts2是一个基于MVC设计模式的Web应用框架,它本质上相当于一个servlet,在MVC设计模式中,Struts2作为控制器(Controller)来建立模型与视图的数据交互。

Struts 2是Struts的下一代产品,是在 struts 1和WebWork的技术基础上进行了合并的全新的Struts 2框架。其全新的Struts 2的体系结构与Struts 1的体系结构差别巨大。Struts 2以WebWork为核心,采用拦截器的机制来处理用户的请求,这样的设计也使得业务逻辑控制器能够与ServletAPI完全脱离开,所以Struts 2可以理解为WebWork的更新产品。虽然从Struts 1到Struts 2有着太大的变化,但是相对于WebWork,Struts 2的变化很小。【百度百科】

漏洞描述:

2018年8月22日,struts2官方发布了新版本,其中修复了一个高级别远程代码执行漏洞(CVE-2018-11776),该漏洞在编程人员未设置namespace值且上层动作配置(Action Configuration)也未设置namespace值或使用通配符时可能会导致任意代码执行。

影响版本:

<struts2 2.5.17

<struts2 2.3.35

漏洞等级:

高危

漏洞分析:

该次漏洞出现在namespace字段,诱发原因是namespace未在配置文件中定义,导致struts2核心包使用ActionProxy直接获取从前端传来的uri作为namespace参数,sturts2在解析uri时候使用了ognl表达式的解析函数,造成了远程代码执行漏洞。

可能的攻击向量

servletUrlRenderer.class

PostbackResult.class

ServletActionRedirectResult.class

VelocityResult.class

FreemarkerResult.class

TagUtils.class

从上面选取一处分析其威胁调用过程分析如下:

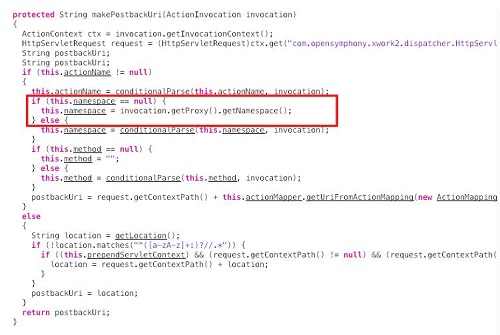

这里选取PostbackResult类查看其威胁调用的位置,位置如下图所示:

从上图中可以看到当namespace从ActionContext未获取到配置的时候,调用getProxy方法获取从前端传来的url中取得namespace,上图红线被调用在makePostbackUri方法中,其中postbackUri利用ActionMapping获取到了访问的Uri,这里会携带有从前端传来的攻击载荷。

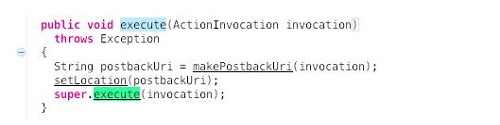

继续分析makePostbackUri在execute方法中执行,如下图所示:

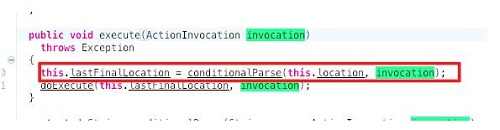

这里运行execute函数,进入到了StrutsResultSupport类中的execute函数当中,invocatin参数被使用在conditionParse方法中,如下图:

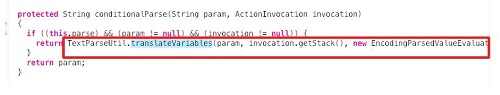

进入conditionalParse方法中发现invocation被OGNL库函数解析和执行,如下图所示:

解决方案:

将struts2-core*.*.*包升级至官方最高版本,未防止与原始版本有冲突建议全部替换成官方最新版本。

了解更多:http://www.cnnvd.org.cn/web/xxk/ldxqById.tag?CNNVD=CNNVD-201808-740